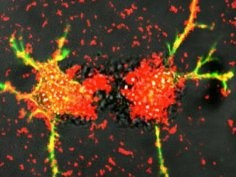

Makrofagi 'uczą' uszkodzone neurony produkcji leczniczego białka

14 września 2015, 10:51Naukowcy z Uniwersytetu Północnej Karoliny stworzyli komórki immunologiczne, które nie tylko wytwarzają i dostarczają do mózgu lecznicze białka, ale i "uczą" neurony, aby zaczęły je produkować same dla siebie.

Powstaną hybrydowe zarodki

18 stycznia 2008, 12:44Po raz pierwszy w historii Wielkiej Brytanii wydano zgodę na tworzenie hybrydowych zarodków. Uczeni z Newcastle University i King’s College London mają prawo wyhodować ludzko-zwierzęce emrbiony.

Przyznano najbardziej wartościowe nagrody naukowe

9 listopada 2015, 11:22Przyznano tegoroczne Breakthrough Prizes, najbardziej wartościowe pod względem finansowym nagrody w nauce. Breakthrough Prizes zostały po raz pierwszy ufundowane przed trzema laty przez miliardera Jurija Milnera

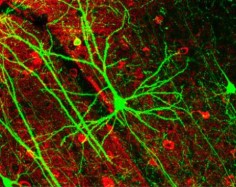

Zagadka komórek macierzystych rozwiązana

6 czerwca 2008, 22:53Naukowcy z Schepens Eye Research Institute zidentyfikowali cząsteczki, których zadaniem jest regulowanie aktywności komórek macierzystych w obrębie mozgu. Oznacza to, że dzięki ich wzajemnym interakcjom możliwe jest pobudzanie lub hamowanie podziału komórek macierzystych i ich różnicowania, kończącego się powstaniem neuronów.

Od aspiryny do leku na choroby neurodegeneracyjne?

1 grudnia 2015, 08:05Kwas salicylowy, główny produkt rozpadu aspiryny, wiąże się z enzymem GAPDH (dehydrogenazą aldehydu 3-fosfoglicerynowego), który bierze udział w apoptozie i chorobach neurodegeneracyjnych związanych z wiekiem, np. w chorobie Alzheimera czy Parkinsona.

Im więcej jesz, tym... więcej jesz

22 sierpnia 2008, 09:35Dlaczego z wiekiem wykazujemy coraz silniejszą tendencję do tycia? Wiele wskazuje na to, że jest to efekt niszczenia komórek hamujących łaknienie w wyniku spożywania zbyt dużej ilości cukrów.

Wiadomo więcej o przyczynach tycia parkinsoników po głębokiej stymulacji mózgu

5 maja 2017, 11:41Badania zespołu ze Scuola Internazionale Superiore di Studi Avanzati wykazały, czemu poddani głębokiej stymulacji jądra niskowzgórzowego Luysa (ang. deep brain stimulation of the subthalamic nucleus, STN-DBS) pacjenci z chorobą Parkinsona tyją.

Świecą i wykrywają

22 maja 2012, 16:24Oświetlając jelito cienkie w pobliżu połączenia z trzustką (przewody trzustkowe uchodzą na brodawkach dwunastniczych), naukowcy z Mayo Clinic potrafili w ramach niewielkiego studium wykryć 100% przypadków raka trzustki.

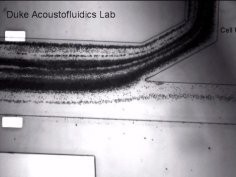

Akustyczna ekstrakcja egzosomów zastąpi w przyszłości biopsje?

20 września 2017, 05:26Komórki uwalniają egzosomy, czyli wyspecjalizowane pęcherzyki transportujące. Trafiają one do łatwo dostępnych płynów ustrojowych, np. krwi, śliny czy moczu. Naukowcy z MIT-u oraz innych uczelni opracowali metodę ich przechwytywania i diagnozowania w ten sposób nowotworów czy wad wrodzonych.

Neuroprzekaźniki w okamgnieniu

24 października 2019, 12:46Od ich właściwych proporcji neuroprzekaźników zależy płynne funkcjonowanie mózgu. Zaburzenia oznaczają choroby. Dlatego tak ważne jest, by umieć wykrywać takie zaburzenia jak najwcześniej. Zanim jeszcze pojawią się widoczne objawy. W pracy, którą właśnie opublikowaliśmy, udowodniłam, że w mysim serum (czyli krwi bez czerwonych krwinek) potrafię wykryć serotoninę w stężeniu tak niskim, jakie można znaleźć fizjologicznie - podkreśla Magdalena Kundys-Siedlecka z IChF PAN.